À savoir

- Une vaste campagne malveillante baptisée GhostPoster a récemment été mise au jour par des chercheurs en cybersécurité.

- Une fois actives, les extensions entraient en contact avec des serveurs de commande et de contrôle, permettant .

- Les extensions de navigateur s’exécutent en permanence et bénéficient d’un haut niveau de confiance, ce qui en fait un point d’entrée idéal pour l’espionnage ou la fraude.

Une vaste campagne malveillante baptisée GhostPoster a récemment été mise au jour par des chercheurs en cybersécurité.

Elle implique 17 extensions frauduleuses diffusées via les navigateurs Google Chrome, Microsoft Edge et Mozilla Firefox, totalisant environ 840 000 installations avant leur identification.

Cette affaire met en lumière un risque persistant : les extensions de navigateur restent un vecteur d’attaque redoutablement efficace, y compris via les boutiques officielles.

GhostPoster : une campagne structurée et discrète

Contrairement à des malwares classiques, GhostPoster repose sur une stratégie d’infiltration progressive.

Les extensions incriminées se présentaient comme des outils légitimes, souvent liés à :

- la productivité,

- la gestion de réseaux sociaux,

- le marketing digital,

- l’automatisation de publications,

- l’amélioration de l’expérience de navigation.

Une fois installées, elles déployaient des fonctionnalités cachées à des fins malveillantes, sans éveiller immédiatement les soupçons des utilisateurs.

Fonctionnement technique des extensions malveillantes

4

Les analyses techniques montrent un mode opératoire commun aux extensions GhostPoster.

Étape 1 : installation et permissions étendues

Les extensions demandaient des autorisations larges, parfois disproportionnées :

- accès aux pages visitées,

- lecture et modification du contenu,

- communication avec des serveurs distants.

Ces permissions étaient justifiées par des fonctionnalités annoncées, mais servaient en réalité d’appui aux activités malveillantes.

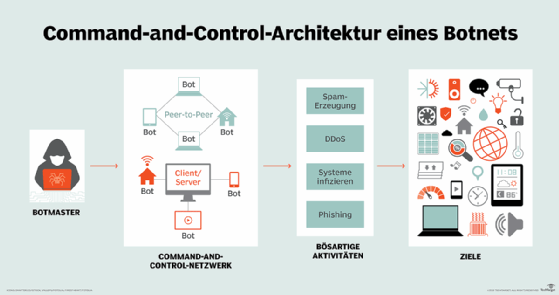

Étape 2 : communication avec des serveurs distants

Une fois actives, les extensions entraient en contact avec des serveurs de commande et de contrôle, permettant :

- l’envoi de données collectées,

- la réception d’instructions,

- la mise à jour dynamique du comportement malveillant.

Étape 3 : exploitation des navigateurs

Selon les cas observés, les extensions pouvaient :

- injecter du contenu publicitaire,

- rediriger le trafic web,

- surveiller l’activité de navigation,

- faciliter des campagnes de phishing,

- collecter des informations à valeur commerciale ou frauduleuse.

Pourquoi GhostPoster est particulièrement dangereux

Plusieurs éléments rendent cette campagne préoccupante :

- diffusion via des canaux officiels,

- nombre élevé d’installations,

- compatibilité multi-navigateurs,

- absence de comportement immédiatement visible,

- ciblage aussi bien des particuliers que des professionnels.

Les extensions de navigateur s’exécutent en permanence et bénéficient d’un haut niveau de confiance, ce qui en fait un point d’entrée idéal pour l’espionnage ou la fraude.

Navigateurs concernés et réaction des éditeurs

4

Les navigateurs concernés incluent :

- Google Chrome et son écosystème Chromium,

- Microsoft Edge,

- Mozilla Firefox.

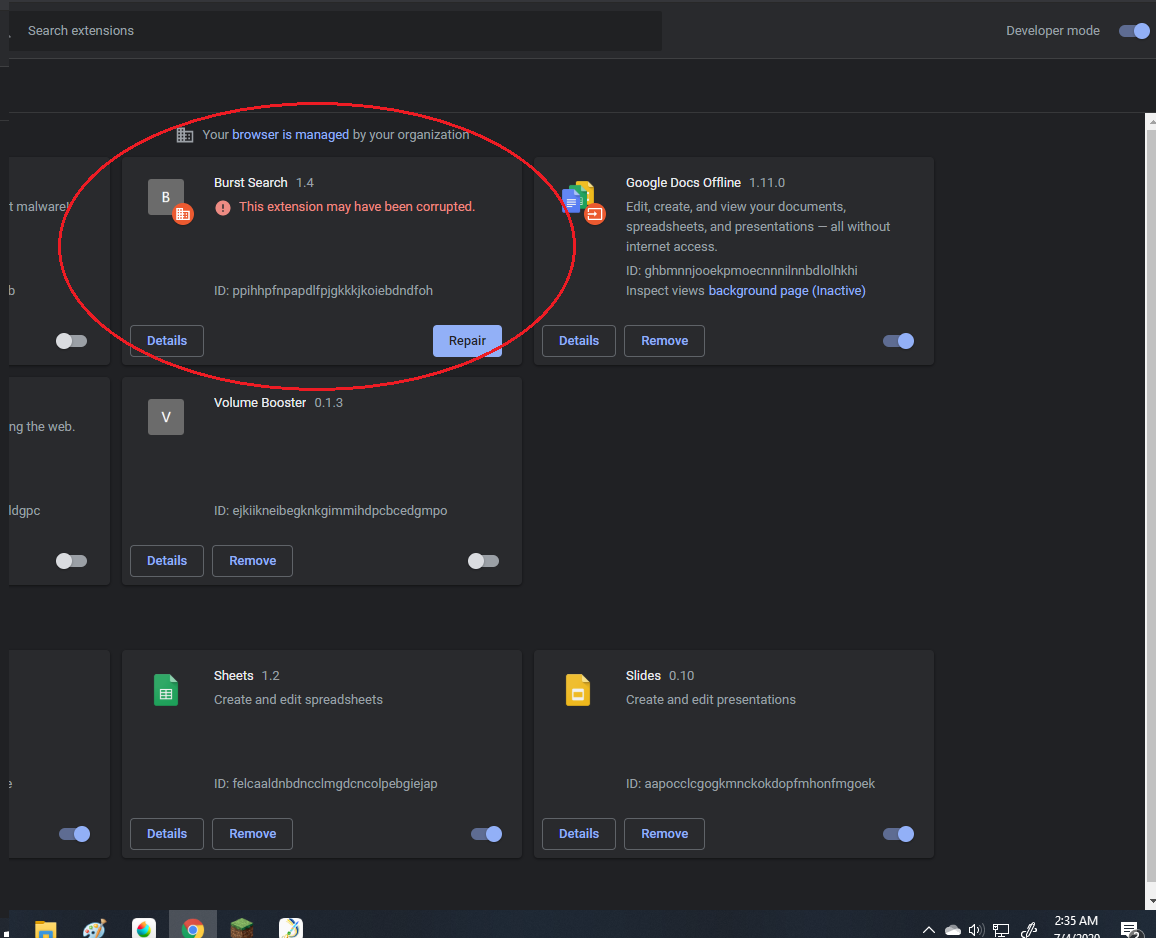

Après signalement :

- les extensions malveillantes ont été retirées des boutiques officielles,

- des mécanismes de détection ont été renforcés,

- certaines extensions ont été désactivées automatiquement chez les utilisateurs.

Cependant, la suppression des stores ne garantit pas leur désinstallation immédiate sur tous les postes.

Quels risques pour les utilisateurs

Les impacts potentiels varient selon l’usage du navigateur, mais peuvent inclure :

- compromission de comptes en ligne,

- fuite de données personnelles ou professionnelles,

- exposition à des campagnes de phishing ciblées,

- dégradation des performances du système,

- exploitation du navigateur comme relais d’attaques.

Dans un contexte professionnel, une extension compromise peut devenir un point d’entrée vers le système d’information.

Comment vérifier si l’on est concerné

Pour les utilisateurs

- Examiner la liste des extensions installées

- Supprimer toute extension inutile ou inconnue

- Vérifier les autorisations accordées

- Mettre à jour le navigateur

- Modifier les mots de passe sensibles si une extension suspecte était installée

Pour les entreprises

- Auditer les extensions autorisées

- Restreindre les installations via des politiques de groupe

- Sensibiliser les utilisateurs aux risques

- Surveiller le trafic sortant anormal

Bonnes pratiques pour éviter ce type de menace

Cette affaire rappelle plusieurs règles essentielles :

- limiter le nombre d’extensions installées,

- privilégier les éditeurs reconnus,

- lire attentivement les permissions demandées,

- éviter les extensions liées à des services non indispensables,

- intégrer la sécurité du navigateur dans la politique IT.

Les extensions doivent être considérées comme des logiciels à part entière, avec les mêmes exigences de sécurité.

La campagne GhostPoster démontre une nouvelle fois que les extensions de navigateur constituent un vecteur d’attaque majeur, même lorsqu’elles sont diffusées via des plateformes officielles.

Avec 17 extensions malveillantes et 840 000 installations, cette affaire rappelle l’importance d’une vigilance constante, tant pour les particuliers que pour les organisations.

La sécurité du navigateur est aujourd’hui indissociable de la sécurité globale des postes de travail.